Una selección cuidadosamente elegida de herramientas confiables de SAST, SCA, DAST e IaC, comparadas por precio, funcionalidades y compatibilidad con lenguajes, ahora disponible para ayudarte a reforzar la seguridad de tu pipeline de software.

Elegir la herramienta de testing de seguridad adecuada para un proyecto puede llevar mucho tiempo. Por eso compartimos esta lista validada.

Estas herramientas de primera elección incluyen las opciones open source y comerciales más confiables para pruebas estáticas y dinámicas, análisis de composición de software y escaneo de infraestructura.

Muchas son gratuitas o cuentan con planes muy accesibles, y todas permiten reforzar fácilmente la seguridad en tu pipeline de CI/CD o ejecutar escaneos rápidos bajo demanda.

Quiz sobre herramientas de seguridad

¿Crees que conoces la diferencia entre SAST y DAST? ¡Pruébalo con nuestro quiz! ¿Todavía no estás seguro/a? Lee primero el artículo y luego te sentirás con más confianza en tus conocimientos sobre Application Security Testing.

Por qué es clave el testing automatizado de seguridad de aplicaciones

El testing de seguridad de aplicaciones -o Application Security Testing (AST)- es un enfoque sistemático para mejorar la capacidad de las aplicaciones de protegerse frente a amenazas de seguridad. Consiste en identificar y corregir vulnerabilidades dentro del código fuente de la aplicación.

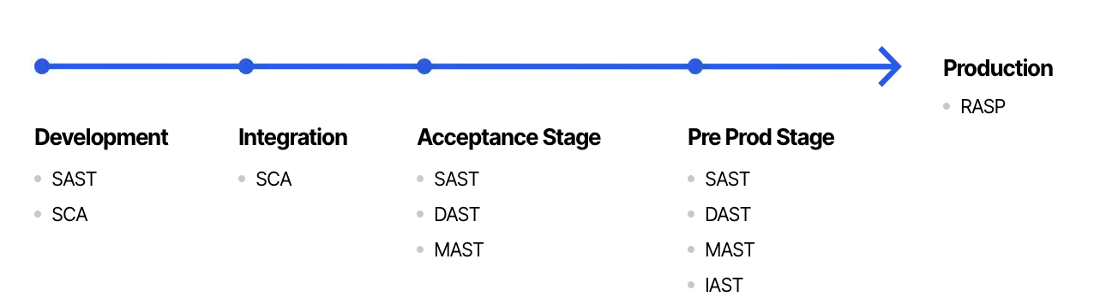

Si bien el AST comenzó como un proceso manual, la escala y complejidad actuales hacen indispensable la automatización. El aumento de la modularidad, la expansión del software open source y el crecimiento constante de vulnerabilidades y vectores de amenazas conocidos requieren un enfoque por capas.

Por eso, la mayoría de las organizaciones combinan varias herramientas de seguridad para cubrir distintos tipos de riesgos a lo largo del proceso de desarrollo de aplicaciones.

Categorías comunes de herramientas

- Static Application Security Testing (SAST): analiza el código fuente o los binarios para identificar vulnerabilidades sin ejecutar el programa.

- Dynamic Application Security Testing (DAST): evalúa la aplicación en tiempo de ejecución, simulando ataques para descubrir vulnerabilidades desde una perspectiva externa.

- Interactive Application Security Testing (IAST): combina elementos de SAST y DAST para detectar vulnerabilidades durante la ejecución de la aplicación mediante instrumentación.

- Mobile Application Security Testing (MAST): se enfoca en detectar fallas de seguridad específicas de aplicaciones móviles y sus tecnologías subyacentes.

- Software Composition Analysis (SCA): analiza las dependencias del software para identificar vulnerabilidades en componentes de terceros.

- Runtime Application Self-Protection (RASP): protege las aplicaciones y sus datos frente a amenazas de seguridad mientras están en ejecución.

- Application Security Orchestration and Correlation (ASOC): optimiza los procesos de testing y remediación de vulnerabilidades mediante la automatización de flujos de trabajo.

- Fuzz Testing: envía datos inesperados o malformados a la aplicación y observa su comportamiento.

- Infrastructure as Code (IaC) Security Scanning: revisa código de infraestructura como Terraform, AWS CloudFormation, scripts de Ansible u otros archivos declarativos utilizados para aprovisionar y gestionar recursos en la nube.

- Container Scanning: analiza la seguridad de imágenes de contenedores en aplicaciones basadas en contenedores.

Herramientas de primera elección: una comparación práctica

Nuestro Security Lab recomienda considerar estas herramientas como primer paso al definir una estrategia de seguridad de aplicaciones. Han demostrado su efectividad en numerosos proyectos.

La lista compara ocho herramientas populares de SAST, SCA, DAST e IaC según tipo de licencia o precio, pros y contras, lenguajes compatibles y notas adicionales, para ayudarte a tomar una decisión informada.

Para una consulta rápida, descarga la tabla comparativa.

Reflexión final

La seguridad no debería ser un agregado de último momento; tiene que formar parte del pipeline desde el primer día. Estas herramientas, probadas en múltiples proyectos de DataArt, ofrecen una base sólida para proteger tu stack de aplicaciones.

Ya sea que estés desarrollando aplicaciones nuevas o modernizando sistemas legacy, integrar la combinación adecuada de scanners en tu flujo de trabajo te permitirá detectar vulnerabilidades antes y reducir riesgos en producción.